向日葵 rta(向日葵软件修复方案)

前言

2月17日,国家信息安全漏洞共享平台(CNVD)披露了远程桌面控制软件——向日葵存在远程命令执行漏洞(CNVD-2022-10270),聚铭网络第一时间响应,旗下 网络流量智能分析审计系统(iNFA) 现已增加对该漏洞的识别检测能力。

一、漏洞描述

CNVD 披露了Oray旗下向日葵远控软件存在远程代码执行漏洞(CNVD-2022-10270)与(CNVD-2022-03672),影响Windows系统中的个人版和简约版,攻击者可利用该漏洞获取服务器控制权。目前已发现有漏洞利用演示视频公开,请相关用户尽快采取措施进行防护。

二、受影响的版本

向日葵个人版for Windows <= 11.0.0.33

向日葵简约版 <= V1.0.1.43315(2021.12)

三、漏洞复现

【1、端口探测】

开启向日葵并提示连接成功的时候会出现一个40000-60000的端口,这个时候我们可以利用portscan(或其他扫描工具)进行扫描。

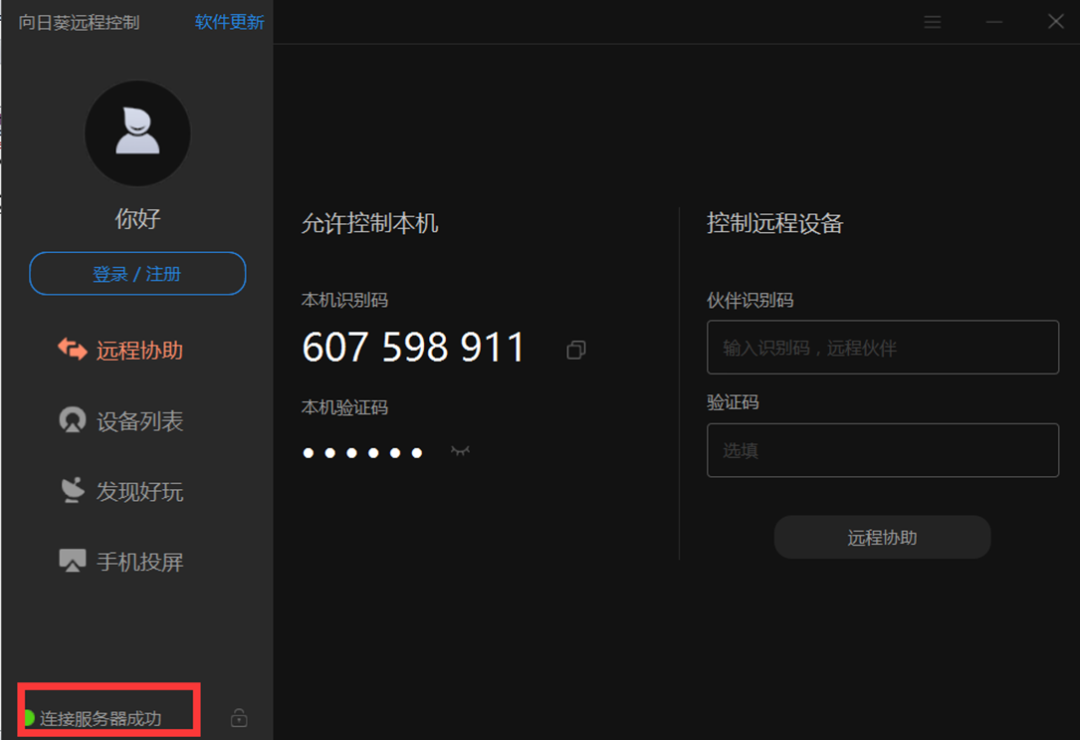

图1 打开向日葵软件

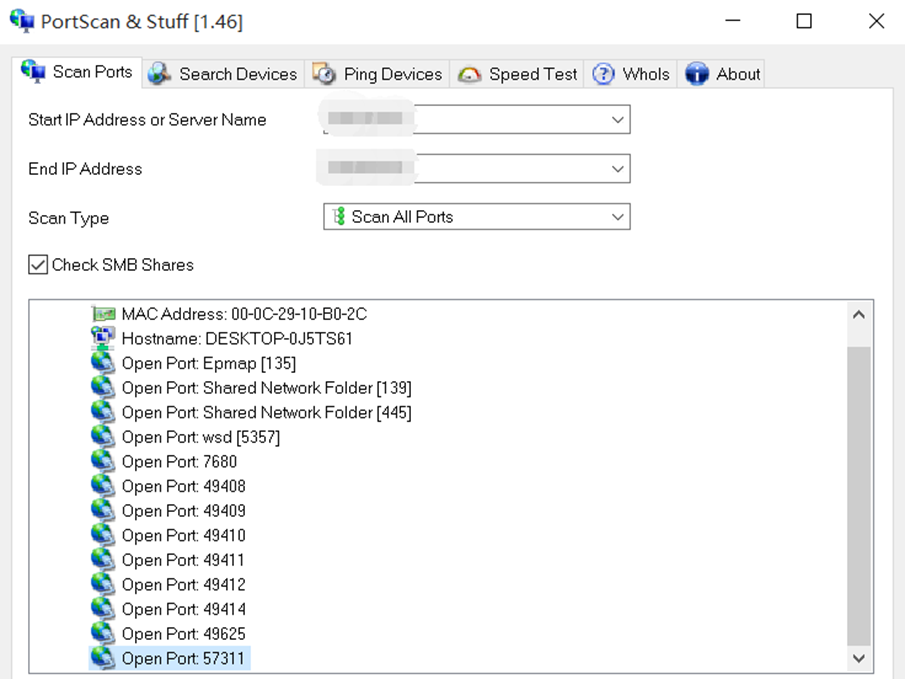

图2 扫描端口

【2、漏洞扫描】

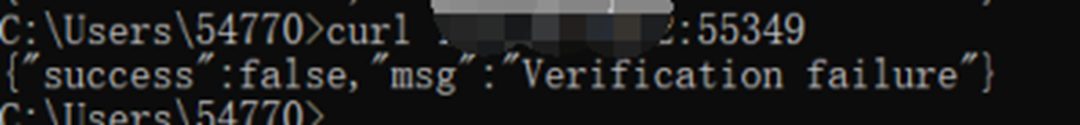

使用curl ip:[端口号] ,如下响应结果表示存在漏洞,没有回显表明漏洞不能被利用。

图3 测试端口是否可利用

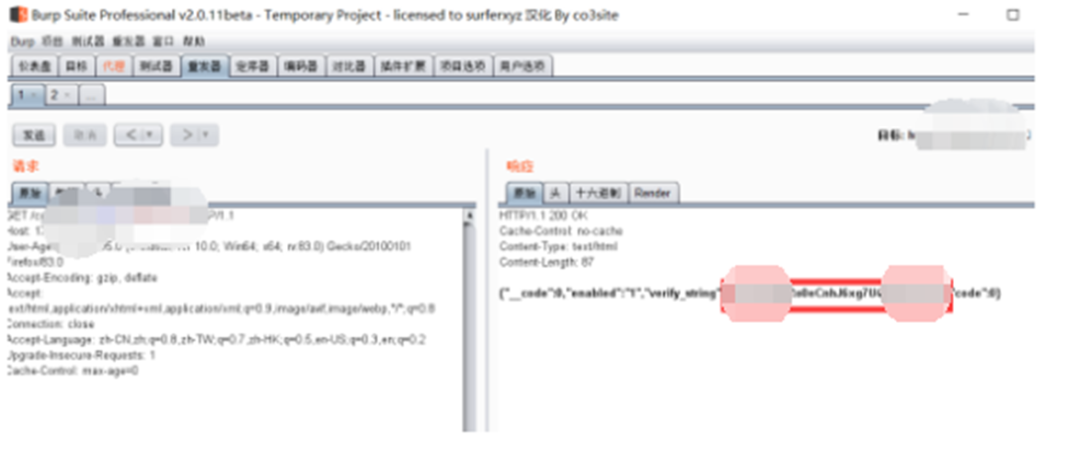

【3、获取session值(远程验证码)】

图4 获取session值

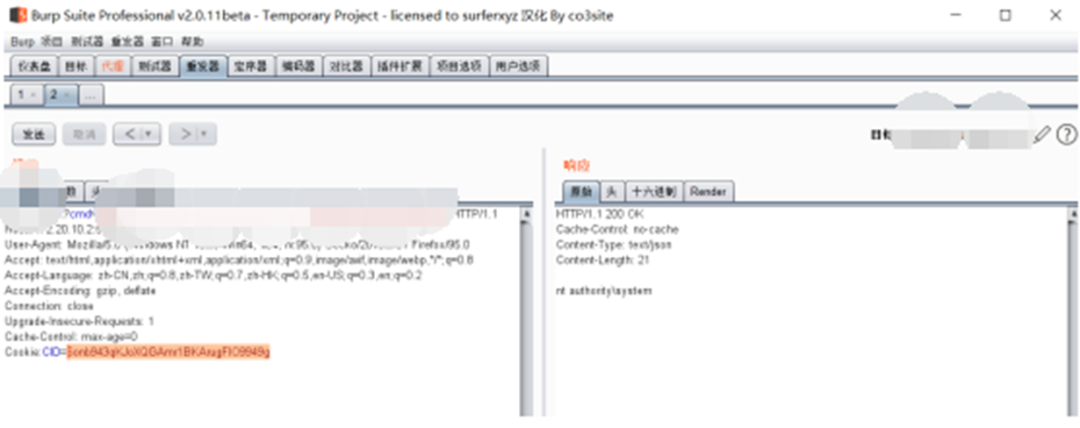

【4、命令执行】

将获取到的session值加进cookie,再利用特殊格式的发送执行命令,如’whoami’,请求尝试看是否可以获取到主机名称,如果有回显则证明这个漏洞成功复现。

图5 执行命令whoami成功

四、修复方案

1.向日葵官方已发布了修复版本,请及时更新:https://sunlogin.oray.com/

2.如果目前无法升级,在业务环境允许的情况下,使用白名单限制web端口的访问来降低风险。

五、支持检测

聚铭网络旗下网络流量智能分析审计系统(iNFA)现已支持对向日葵远程命令执行攻击行为的流量检测。

图6 检测出黑客窃取终端认证信息

图7 检测出黑客开始执行远程命令

六、声明

本安全公告仅用来描述可能存在的安全问题,不为此安全公告提供任何保证或承诺。由于传播、利用此安全公告所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。